Სარჩევი:

- ნაბიჯი 1: დააინსტალირეთ KALI LINUX

- ნაბიჯი 2:

- ნაბიჯი 3:

- ნაბიჯი 4:

- ნაბიჯი 5:

- ნაბიჯი 6:

- ნაბიჯი 7:

- ნაბიჯი 8:

- ნაბიჯი 9:

- ნაბიჯი 10:

- ნაბიჯი 11:

- ნაბიჯი 12:

- ნაბიჯი 13:

- ნაბიჯი 14:

- ნაბიჯი 15:

- ნაბიჯი 16:

- ნაბიჯი 17:

- ნაბიჯი 18:

- ნაბიჯი 19:

- ნაბიჯი 20:

- ნაბიჯი 21:

- ნაბიჯი 22:

- ნაბიჯი 23:

- ნაბიჯი 24:

- ნაბიჯი 25:

- ნაბიჯი 26:

- ნაბიჯი 27:

- ნაბიჯი 28:

- ნაბიჯი 29:

- ნაბიჯი 30: ჰაკინგის დაწყება !!!!!!!

- ნაბიჯი 31:

- ნაბიჯი 32:

- ნაბიჯი 33:

- ნაბიჯი 34:

- ნაბიჯი 35:

- ნაბიჯი 36:

- ნაბიჯი 37:

- ნაბიჯი 38:

- ნაბიჯი 39:

- ნაბიჯი 40:

- ნაბიჯი 41:

- ნაბიჯი 42:

- ნაბიჯი 43:

- ნაბიჯი 44:

- ავტორი John Day day@howwhatproduce.com.

- Public 2024-01-30 10:16.

- ბოლოს შეცვლილი 2025-06-01 06:09.

Kali Linux შეიძლება გამოყენებულ იქნას ბევრ რამეში, მაგრამ ის ალბათ ყველაზე ცნობილია მისი შეღწევადობის ტესტირების, ან WPA და WPA2 ქსელების "გატეხვის" უნარით. არსებობს ასობით Windows პროგრამა, რომლებიც აცხადებენ, რომ მათ შეუძლიათ WPA- ს გატეხვა; არ მიიღოთ ისინი! ისინი უბრალოდ თაღლითობაა, რომელსაც იყენებენ პროფესიონალი ჰაკერები, რათა ახალბედა ან ნებაყოფლობითი ჰაკერები აიძულონ თავად გატეხონ. თქვენს ქსელში ჰაკერების შეყვანის მხოლოდ ერთი გზა არსებობს და ეს არის Linux- ზე დაფუძნებული OS, უკაბელო ბარათი, რომელსაც შეუძლია მონიტორინგის რეჟიმი და aircrack-ng ან მსგავსი. ასევე გაითვალისწინეთ, რომ ამ ინსტრუმენტებითაც კი, Wi-Fi ბზარი არ არის დამწყებთათვის. მასთან თამაში მოითხოვს ძირითად ცოდნას იმის შესახებ, თუ როგორ მუშაობს WPA ავთენტიფიკაცია და ზომიერი ცოდნა Kali Linux- თან და მის ინსტრუმენტებთან, ასე რომ, ნებისმიერი ჰაკერი, რომელიც მიიღებს წვდომას თქვენს ქსელზე, ალბათ არ არის დამწყები.

შენიშვნა*გამოიყენეთ ეს სხვა WIFI- ს ნებართვით, რომელშიც თქვენ ცდით ამ ტესტს

გამოიყენეთ იგი საკუთარი რისკით !!

ნაბიჯი 1: დააინსტალირეთ KALI LINUX

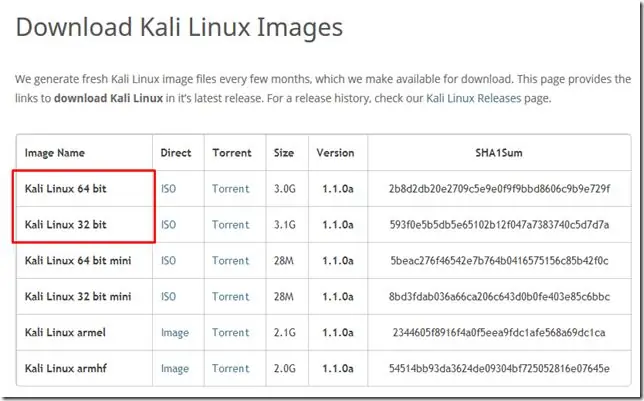

პირველ რიგში ჩვენ უნდა გადმოვწეროთ კალი https://kali.org/downloads/. თუ თქვენ გაქვთ 64-ბიტიანი კომპიუტერი (ჩემნაირი), მაშინ ალბათ მოგინდებათ კალის 64-ბიტიანი ვერსია შესრულების მიზეზების გამო. გააფართოვეთ ჩამოსაშლელი მენიუ, რომ იპოვოთ თქვენთვის საჭირო ვერსია. შეარჩიეთ 64-ბიტიანი ვერსია მხოლოდ თუ გაქვთ 64-ბიტიანი კომპიუტერი.

ნაბიჯი 2:

თუ არ გაქვთ ტორენტის პროგრამა, დააწკაპუნეთ "ISO" - ზე Kali- ის შესაბამისი ვერსიის გვერდით და შეარჩიეთ „Save“, როდესაც გადმოტვირთვის შეტყობინება გამოჩნდება თქვენს ბრაუზერში და შეინახეთ ადვილად დასამახსოვრებელ ადგილას. თუ გაქვთ ტორენტის პროგრამა, მაშინ მე გირჩევთ გამოიყენოთ ტორენტის ვარიანტი, რადგან ის ბევრად უფრო სწრაფია. დააწკაპუნეთ "ტორენტზე" კალის შესაბამისი ვერსიის გვერდით და შეინახეთ ". Torrent" ფაილი ადვილად დასამახსოვრებელ/წვდომის ადგილას. ახლა გახსენით თქვენი ტორენტის პროგრამა (მე ვიყენებ uTorrent), დააწკაპუნეთ "ახალი ტორენტის დამატება", აირჩიეთ ".torrent”ფაილი და შეარჩიეთ შესაბამისი პარამეტრები მისი გადმოსაწერად. ახლა დაელოდეთ კალის გადმოტვირთვას, ამას შეიძლება რამდენიმე საათი დასჭირდეს, თქვენი ინტერნეტ სიჩქარის მიხედვით.

ნაბიჯი 3:

როდესაც კალი გადმოტვირთვას დაასრულებს, გახსენით VMware Player და დააწკაპუნეთ ახალი ვირტუალური მაქინის შექმნაზე.

ნაბიჯი 4:

ფანჯარაში, რომელიც იხსნება, შეარჩიეთ Installer დისკის გამოსახულების ფაილი (iso), დაათვალიერეთ ადგილმდებარეობა და შეარჩიეთ Kali Linux ISO ფაილი, რომელიც ახლახან გადმოწერეთ.

ნაბიჯი 5:

შემდეგ ეტაპზე აირჩიეთ ვირტუალური აპარატის სახელი. ამ გაკვეთილისთვის ვასახელებ მას სასწავლო კალი. თქვენ ასევე უნდა აირჩიოთ ადგილი მისთვის, მე გირჩევთ შექმნათ საქაღალდე სახელწოდებით "ვირტუალური მანქანები" ჩემს დოკუმენტებში. შემდეგ დააჭირეთ შემდეგი.

ნაბიჯი 6:

შემდეგი ნაბიჯი, თქვენ უნდა აირჩიოთ კალის მაქსიმალური ზომა. მე გირჩევთ გააკეთოთ მინიმუმ 30 GB, რადგან Kali ტენდენცია გაფართოვდეს დროთა განმავლობაში. მას შემდეგ რაც შეიყვანეთ თქვენთვის სასურველი მნიშვნელობა (არანაკლებ 20 GB) შეცვალეთ შემდეგი ვარიანტი ვირტუალური დისკის შესანახად ერთი ფაილის სახით და დააწკაპუნეთ შემდეგი.

ნაბიჯი 7:

მომდევნო ფანჯარაში ჩვენ გვჭირდება აპარატურის ზოგიერთი პარამეტრის მორგება, ამიტომ დააწკაპუნეთ აპარატურის მორგება … ღილაკზე.

ნაბიჯი 8:

ახლა თქვენ მოგეცემათ აპარატურის ფანჯარა. აირჩიეთ მეხსიერება ფანჯრის მარცხენა სარკმელში და გადააადგილეთ სლაიდერი მარჯვენა მხარეს მინიმუმ 512 მბ*. ვინაიდან მე მაქვს 8 GB ოპერატიული მეხსიერება ჩემს კომპიუტერში, მე ვაყენებ მას 2 GB (2000 Mb). *შენიშვნა, თქვენ უნდა მისცეთ ვირტუალურ აპარატს თქვენს კომპიუტერში დაინსტალირებული ოპერატიული მეხსიერების მაქსიმუმ ნახევარი. თუ თქვენს კომპიუტერს აქვს 4 GB ოპერატიული მეხსიერება, მაშინ მაქსიმუმი, რომლის გადატანა გსურთ, არის 2 GB. თუ თქვენს კომპიუტერს აქვს 8 GB, შეგიძლიათ გადადით მაქსიმუმ 4 GB- ზე და ა

ახლა მონიშნეთ პროცესორები მარცხენა პანელში. ეს ვარიანტი ნამდვილად დამოკიდებულია თქვენს კომპიუტერზე, თუ თქვენ გაქვთ მრავალი პროცესორი, მაშინ შეგიძლიათ აირჩიოთ ორი ან მეტი. თუ თქვენ გაქვთ ჩვეულებრივი კომპიუტერი, ორი ან ნაკლები, მაშინ მე გირჩევთ დატოვოთ ეს რიცხვი ერთზე.

გადადით, დააწკაპუნეთ ქსელის ადაპტერზე მარცხენა სარკმელში. მარჯვენა მხარეს, გადაიტანეთ წერტილი Bridged (ზედა) ვარიანტზე. ახლა დააჭირეთ ღილაკს ადაპტერების კონფიგურაცია.

პატარა ფანჯარაში, რომელიც გამოჩნდება, მონიშნეთ ყველა ყუთი, გარდა რეგულარული ქსელის ადაპტერის გვერდით და დააჭირეთ OK.

ახლა თქვენ შეგიძლიათ დააჭიროთ დახურვას აპარატურის ფანჯრის ბოლოში და შემდეგ დააწკაპუნეთ დასრულება ოსტატში

ნაბიჯი 9:

დასრულების დაჭერის შემდეგ ფანჯარა დაიხურება და ვირტუალური აპარატის ფაილი დაემატება VM ბიბლიოთეკას. ახლა ჩვენ მხოლოდ უნდა დავიწყოთ კალი და დავაინსტალიროთ! ამისათვის მონიშნეთ ახლად შექმნილი ვირტუალური აპარატის სახელი მასზე დაწკაპუნებით და დააწკაპუნეთ ვირტუალური აპარატის თამაში მარჯვენა სარკმელში

ნაბიჯი 10:

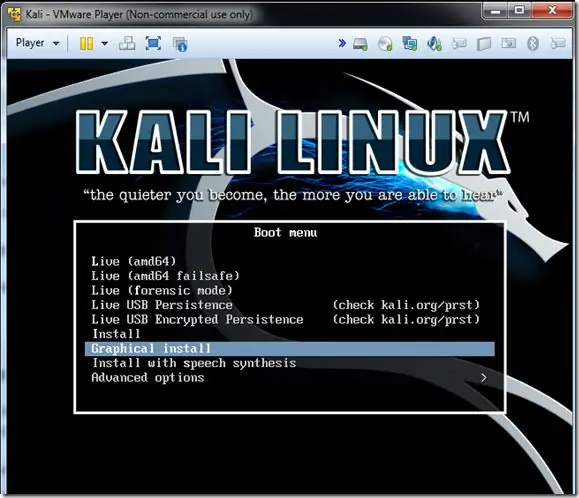

ჩატვირთვის მენიუში გამოიყენეთ ისრის ღილაკები, რომ გადაახვიოთ ქვემოთ გრაფიკულ ინსტალაციაზე და დააჭირეთ Enter.

ნაბიჯი 11:

შემდეგი ეკრანი მოგთხოვთ აირჩიოთ თქვენთვის სასურველი ენა, თქვენ შეგიძლიათ გამოიყენოთ მაუსი ამის ასარჩევად, შემდეგ დააწკაპუნეთ გაგრძელებაზე.

ნაბიჯი 12:

შემდეგ ეკრანზე აირჩიეთ თქვენი ადგილმდებარეობა და დააჭირეთ გაგრძელებას.

ახლა ის მოგთხოვთ სტანდარტულ კლავიშს. თუ იყენებთ სტანდარტულ ამერიკულ ინგლისურ კლავიატურას, უბრალოდ დააწკაპუნეთ გაგრძელებაზე.

ნაბიჯი 13:

დაელოდეთ სანამ კალი დაასრულებს თქვენს კომპიუტერში ტექნიკის გამოვლენას. ამ ხნის განმავლობაში, თქვენ შეიძლება მოგაწოდოთ ეს ეკრანი:

ნაბიჯი 14:

უბრალოდ დააჭირეთ გაგრძელებას და აირჩიეთ არ დააკონფიგურიროთ ქსელი ამ დროს შემდეგ ეკრანზე.

ნაბიჯი 15:

ახლა თქვენ მოგეთხოვებათ მიუთითოთ მასპინძლის სახელი, რომელიც კომპიუტერის სახელს ჰგავს. თქვენ შეგიძლიათ შეიყვანოთ ყველაფერი, რაც გსურთ, ან შეგიძლიათ უბრალოდ დატოვოთ ის როგორც კალი. დასრულების შემდეგ დააჭირეთ ღილაკს გაგრძელება.

ნაბიჯი 16:

კალი ახლა მოგთხოვთ შეიყვანოთ პაროლი ძირეული (ძირითადი) ანგარიშისათვის. დარწმუნდით, რომ ადვილად დაიმახსოვრებთ ამ პაროლს, თუ დაგავიწყდებათ, თქვენ უნდა დააინსტალიროთ კალი. დააჭირეთ ღილაკს გაგრძელება მას შემდეგ რაც შეიყვანთ და ხელახლა შეიყვანთ პაროლს თქვენი არჩევანით.

ნაბიჯი 17:

შემდეგი ნაბიჯი მოგთხოვთ თქვენი დროის სარტყელს, შეარჩიეთ იგი და დააწკაპუნეთ გაგრძელებაზე.

ნაბიჯი 18:

დაელოდეთ სანამ კალი ამოიცნობს დისკის დანაყოფებს. როდესაც თქვენ მოგეცემათ შემდეგი ნაბიჯი, აირჩიეთ სახელმძღვანელო - გამოიყენეთ მთელი დისკი. (ეს, როგორც წესი, ზედა ვარიანტია) შემდეგ დააჭირეთ გაგრძელებას.

ნაბიჯი 19:

ინსტალერი ახლა დაადასტურებს, რომ გსურთ გამოიყენოთ ეს დანაყოფი. დააჭირეთ გაგრძელებას

კიდევ ერთი შეკითხვა გამოჩნდება დანაყოფთან დაკავშირებით. შეარჩიეთ ვარიანტი, რომელშიც ნათქვამია ყველა ფაილი ერთ დანაყოფში და დააჭირეთ გაგრძელებას.

ნაბიჯი 20:

დაადასტურეთ, რომ გსურთ ამ ცვლილებების შეტანა დასრულების დაყოფის არჩევით და დისკზე ცვლილებების ჩაწერა. შემდეგ დააჭირეთ ღილაკს გაგრძელება.

ნაბიჯი 21:

ბოლო შეკითხვა! დაადასტურეთ, რომ ნამდვილად გსურთ ამ ცვლილებების შეტანა წერტილის გადატანაზე Yes და გაგრძელებაზე დაჭერით.

ნაბიჯი 22:

კარგი, კალიმ დაასრულა ინსტალაცია და ახლა თქვენ მოგეცემათ ფანჯარა, რომელიც გეკითხებათ ქსელის სარკის შესახებ. თქვენ უბრალოდ შეგიძლიათ აირჩიოთ არა და დააჭირეთ გაგრძელებას.

ნაბიჯი 23:

რამდენიმე წუთის შემდეგ, ინსტალერი გკითხავთ, გსურთ GRUB ჩატვირთვის დაყენება. დააწკაპუნეთ დიახ და განაგრძეთ.

ნაბიჯი 24:

მას შემდეგ რაც გადატვირთულია და გამოჩნდება "შესვლის" ეკრანი, დააწკაპუნეთ "სხვა …

ნაბიჯი 25:

ჩაწერეთ მომხმარებლის სახელის ფესვი ყუთში და დააჭირეთ Enter ან დააწკაპუნეთ „შესვლაზე“

ნაბიჯი 26:

შემდეგ ეკრანზე ჩაწერეთ პაროლი, რომელიც ადრე შექმენით და დააჭირეთ Enter ან კვლავ დააჭირეთ ღილაკს "შესვლა".

ნაბიჯი 27:

თუ პაროლს/მომხმარებლის სახელს არასწორად ჩაწერთ, მიიღებთ ამ შეტყობინებას

ნაბიჯი 28:

უბრალოდ სცადე ისევ და დაიმახსოვრე, რომ გამოიყენო პაროლი, რომელიც შენ შექმენი ადრე.

ნაბიჯი 29:

თქვენ უკვე გაქვთ დაინსტალირებული KALI LINUX WOW:):):):).

ნაბიჯი 30: ჰაკინგის დაწყება !!!!!!!

დაიწყეთ Kali Linux და შედით სისტემაში, სასურველია როგორც root.

ნაბიჯი 31:

შეაერთეთ თქვენი ინექციის უნარიანი უკაბელო ადაპტერი, (თუ თქვენი კომპიუტერის ბარათი არ უჭერს მხარს). თუ თქვენ იყენებთ Kali- ს VMware- ში, მაშინ შეიძლება დაგჭირდეთ ბარათის დაკავშირება მოწყობილობის მენიუს ხატის საშუალებით.

ნაბიჯი 32:

გათიშეთ ყველა უკაბელო ქსელიდან, გახსენით ტერმინალი და ჩაწერეთ airmon-ng

ეს ჩამოთვლის ყველა უკაბელო ბარათს, რომელიც მხარს უჭერს მონიტორის (არა ინექციის) რეჟიმს. თუ ბარათები არ არის ჩამოთვლილი, სცადეთ გათიშვა და ხელახლა დაკავშირება და შეამოწმეთ, რომ ის მხარს უჭერს მონიტორის რეჟიმს. თქვენ შეგიძლიათ შეამოწმოთ მხარს უჭერს თუ არა ბარათი მონიტორის რეჟიმს სხვა ტერმინალში ifconfig აკრეფით, თუ ბარათი ჩამოთვლილია ifconfig, მაგრამ არ გამოჩნდება airmon-ng- ში, მაშინ ბარათი მას არ უჭერს მხარს. აქ შეგიძლიათ ნახოთ, რომ ჩემი ბარათი მხარს უჭერს მონიტორის რეჟიმს და ის ჩამოთვლილია როგორც wlan0.

ნაბიჯი 33:

ჩაწერეთ airmon-ng დაწყება, რასაც მოყვება თქვენი უკაბელო ბარათის ინტერფეისი. ჩემი არის wlan0, ამიტომ ჩემი ბრძანება იქნება: airmon-ng დაწყება wlan0

შეტყობინება "(მონიტორის რეჟიმი ჩართულია)" ნიშნავს, რომ ბარათი წარმატებით შევიდა მონიტორის რეჟიმში. გაითვალისწინეთ ახალი მონიტორის ინტერფეისის სახელი, mon0.

რედაქტირება: Kali Linux- ში ახლახანს აღმოჩენილი ხარვეზი აიძულებს airmon-ng- ს არხი განსაზღვროს როგორც „-1“, როდესაც პირველად ჩართავთ mon0. თუ თქვენ მიიღებთ ამ შეცდომას, ან უბრალოდ არ გსურთ შანსის გამოყენება, მიჰყევით ამ ნაბიჯებს mon0- ს ჩართვის შემდეგ: ტიპი: ifconfig [უკაბელო ბარათის ინტერფეისი] ქვემოთ და დააჭირეთ Enter. შეცვალეთ [უკაბელო ბარათის ინტერფეისი] იმ ინტერფეისის სახელით, რომელზეც ჩართეთ mon0; ალბათ ეძახიან wlan0. ეს აფერხებს უკაბელო ბარათის ინტერნეტთან დაკავშირებას, რაც მის ნაცვლად საშუალებას აძლევს ფოკუსირდეს მონიტორის რეჟიმში. მას შემდეგ რაც გამორთეთ mon0 (დაასრულეთ გაკვეთილის უკაბელო განყოფილება), თქვენ უნდა ჩართოთ wlan0 (ან უკაბელო ინტერფეისის სახელი) აკრეფით: ifconfig [უკაბელო ბარათის ინტერფეისი] და დააჭირეთ Enter- ს.

ნაბიჯი 34:

ჩაწერეთ airodump-ng რასაც მოყვება ახალი მონიტორის ინტერფეისის სახელი, რომელიც ალბათ mon0

თუ თქვენ მიიღებთ შეცდომას "ფიქსირებული არხი -1", იხილეთ ზემოთ შესწორება.

ნაბიჯი 35:

Airodump ახლა ჩამოთვლის ყველა უკაბელო ქსელს თქვენს მხარეში და უამრავ სასარგებლო ინფორმაციას მათ შესახებ. იპოვნეთ თქვენი ქსელი ან ქსელი, რომელზედაც გაქვთ ნებართვა შეღწევის ტესტირებისთვის. მას შემდეგ რაც დაინახავთ თქვენს ქსელს მუდმივად დასახლებულ სიაში, დააწკაპუნეთ კლავიატურაზე Ctrl + C პროცესის შესაჩერებლად. გაითვალისწინეთ თქვენი სამიზნე ქსელის არხი.

ნაბიჯი 36:

დააკოპირეთ სამიზნე ქსელის BSSID

ახლა ჩაწერეთ ეს ბრძანება: airodump -ng -c [არხი] -bssid [bssid] -w/root/Desktop/[მონიტორის ინტერფეისი] შეცვალეთ [არხი] თქვენი სამიზნე ქსელის არხით. ჩასვით ქსელი BSSID იქ, სადაც არის [bssid] და შეცვალეთ [მონიტორის ინტერფეისი] თქვენი მონიტორის ჩართული ინტერფეისის სახელით (mon0).

სრული ბრძანება ასე უნდა გამოიყურებოდეს: airodump -ng -c 10 -bssid 00: 14: BF: E0: E8: D5 -w/root/Desktop/mon0

ახლა დააჭირეთ Enter.

ნაბიჯი 37:

Airodump- ით ახლა მხოლოდ სამიზნე ქსელის მონიტორინგია, რაც საშუალებას გვაძლევს მივიღოთ უფრო კონკრეტული ინფორმაცია მის შესახებ. ის, რასაც ჩვენ ახლა ვაკეთებთ, ელოდება მოწყობილობის დაკავშირებას ან ხელახლა დაკავშირებას ქსელთან, რაც აიძულებს როუტერს გამოაგზავნოს ოთხმხრივი ხელის ჩამორთმევა, რომლის გადაღებაც დაგვჭირდება პაროლის გატეხვის მიზნით. ასევე, ოთხი ფაილი უნდა გამოჩნდეს თქვენს სამუშაო მაგიდაზე, ეს არის ადგილი, სადაც ხელის ჩამორთმევა შეინახება გადაღებისას, ასე რომ არ წაშალოთ ისინი! ჩვენ ნამდვილად არ დაველოდებით მოწყობილობის შეერთებას, არა, ეს არ არის ის, რასაც მოუთმენელი ჰაკერები აკეთებენ. ჩვენ რეალურად გამოვიყენებთ სხვა მაგარ ინსტრუმენტს, რომელიც ეკუთვნის aircrack- ის კომპლექტს, სახელწოდებით aireplay-ng, პროცესის დასაჩქარებლად. იმის ნაცვლად, რომ დაელოდონ მოწყობილობის დაკავშირებას, ჰაკერები იყენებენ ამ ინსტრუმენტს აიძულებენ მოწყობილობას ხელახლა დაუკავშირდეს მოწყობილობას დეოტენტიფიკაციის (დეოუტური) პაკეტების გაგზავნით, რაც მას აფიქრებინებს, რომ მას როუტერთან ხელახლა დაკავშირება უწევს. რასაკვირველია, იმისათვის, რომ ამ ინსტრუმენტმა იმუშაოს, ჯერ სხვა უნდა იყოს ქსელთან დაკავშირებული, ასე რომ უყურეთ ჰაერის ამოსვლას და დაელოდეთ კლიენტის გამოჩენას. შეიძლება დიდი დრო დასჭირდეს, ან შეიძლება მხოლოდ ერთი წამი დასჭირდეს პირველის ჩვენებას. თუ არცერთი არ გამოჩნდება ხანგრძლივი ლოდინის შემდეგ, მაშინ ქსელი შეიძლება ცარიელი იყოს, ან თქვენ შორს ხართ ქსელიდან.

ამ სურათზე ხედავთ, რომ კლიენტი გამოჩნდა ჩვენს ქსელში, რაც საშუალებას გვაძლევს დავიწყოთ შემდეგი ნაბიჯი.

ნაბიჯი 38:

დატოვე აეროდრომი გაშვებული და გახსენი მეორე ტერმინალი. ამ ტერმინალში ჩაწერეთ ეს ბრძანება: aireplay-ng -0 2 -a [router bssid] -c [client bssid] mon0 -0 არის მოკლე გზა დეოტის რეჟიმისთვის და 2 არის გასაგზავნი deauth პაკეტების რაოდენობა. -a მიუთითებს წვდომის წერტილის (როუტერის) bssid- ს, შეცვალეთ [router bssid] სამიზნე ქსელის BSSID- ით, რაც ჩემს შემთხვევაში არის 00: 14: BF: E0: E8: D5. -c მიუთითებს კლიენტებზე BSSID, აღწერილი წინა სურათზე. შეცვალეთ [client bssid] დაკავშირებული კლიენტის BSSID- ით, ეს ჩამოთვლილი იქნება „STATION“- ში. და რა თქმა უნდა, mon0 უბრალოდ ნიშნავს მონიტორის ინტერფეისს, შეცვალეთ ის თუ თქვენი განსხვავებულია. ჩემი სრული ბრძანება ასე გამოიყურება: aireplay-ng -0 2 -a 00: 14: BF: E0: E8: D5 -c 4C: EB: 42: 59: DE: 31 mon0

ნაბიჯი 39:

Enter- ზე დაჭერისას თქვენ ნახავთ პაკეტების გაგზავნას aireplay-ng და რამდენიმე წუთში თქვენ უნდა ნახოთ ეს შეტყობინება ჰაერის გამტარიან ეკრანზე!

ნაბიჯი 40:

ეს ნიშნავს, რომ ხელის ჩამორთმევა დაიჭირეს, პაროლი ჰაკერის ხელშია, ამა თუ იმ ფორმით. თქვენ შეგიძლიათ დახუროთ aireplay-ng ტერმინალი და დააჭიროთ Ctrl + C airodump-ng ტერმინალზე, რომ შეწყვიტოთ ქსელის მონიტორინგი, მაგრამ არ დახუროთ ის მხოლოდ იმ შემთხვევაში, თუ მოგვიანებით დაგჭირდებათ გარკვეული ინფორმაცია.

ნაბიჯი 41:

ამით მთავრდება ამ გაკვეთილის გარე ნაწილი. ამიერიდან, პროცესი მთლიანად თქვენს კომპიუტერს და თქვენს სამუშაო მაგიდაზე არსებულ ოთხ ფაილს შორისაა. სინამდვილეში,.cap ერთი, რაც მნიშვნელოვანია. გახსენით ახალი ტერმინალი და ჩაწერეთ ეს ბრძანება: aircrack -ng -a2 -b [router bssid] -w [path to wordlist] /root/Desktop/*.cap -a არის მეთოდი, რომელიც aircrack გამოიყენებს ხელის ჩამორთმევის გასაზრდელად, 2 = WPA მეთოდი. -b ნიშნავს bssid, შეცვალეთ [router bssid] სამიზნე როუტერის BSSID- ით, ჩემი არის 00: 14: BF: E0: E8: D5. -w ნიშნავს სიტყვათა სიას, შეცვალეთ [სიტყვა სიტყვების სიაში] იმ გადმოწერილი სიტყვების სიის ბილიკით. მე მაქვს სიტყვათა სია სახელწოდებით "wpa.txt" ძირეულ საქაღალდეში. /root/Desktop/*.cap არის გზა.cap ფაილის პაროლის შემცველი, * ნიშნავს wild ბარათს Linux- ში და ვინაიდან მე ვთვლი, რომ თქვენს სამუშაო მაგიდაზე სხვა.cap ფაილები არ არის, ეს კარგად უნდა იმუშაოს როგორც არის ჩემი სრული ბრძანება ასე გამოიყურება: aircrack-ng -a2 -b 00: 14: BF: E0: E8: D5 -w /root/wpa.txt /root/Desktop/*.cap

ახლა დააჭირეთ Enter

ნაბიჯი 42:

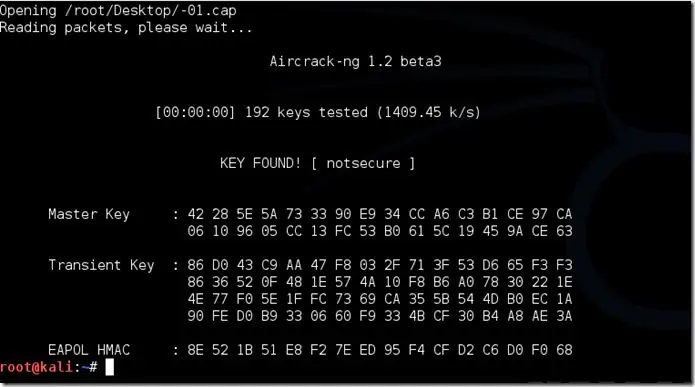

Aircrack-ng ახლა დაიწყებს პაროლის გატეხვის პროცესს. თუმცა, ის გატეხავს მას მხოლოდ იმ შემთხვევაში, თუ პაროლი იქნება თქვენს მიერ არჩეული სიტყვების სიაში. ზოგჯერ, ეს არ არის. თუ ეს ასეა, მაშინ შეგიძლიათ მიულოცოთ მფლობელს "შეუღწევადობა", რა თქმა უნდა, მხოლოდ მას შემდეგ რაც თქვენ სცადეთ ყველა სიტყვათა სია, რომელიც ჰაკერმა შეიძლება გამოიყენოს ან შექმნას! პაროლის გატეხვას შეიძლება დიდი დრო დასჭირდეს სიტყვების სიის ზომიდან გამომდინარე. ჩემი ძალიან სწრაფად წავიდა.

ნაბიჯი 43:

ჩვენი საცდელი ქსელის საიდუმლო ფრაზა იყო "არაუსაფრთხო" და აქ ხედავთ, რომ საჰაერო ხომალდმა იპოვა იგი. თუ თქვენ იპოვით პაროლს ღირსეული ბრძოლის გარეშე, შეცვალეთ პაროლი, თუ ეს თქვენი ქსელია. თუ ვინმესთვის შედიხართ ტესტირებაზე, მაშინ უთხარით, რომ რაც შეიძლება მალე შეცვალოს პაროლი.

ნაბიჯი 44:

თუ გსურთ გამოტოვოთ ყველა ეს ნაბიჯი და გსურთ გატეხოთ ერთი დაწკაპუნებით! ჩამოტვირთეთ ჩემი AutoWifiPassRetriever ინსტრუმენტი აქედან - geekofrandom.blogspot.com

გირჩევთ:

წვრილმანი -- როგორ შევქმნათ ობობა რობოტი, რომლის კონტროლიც შესაძლებელია სმარტფონის გამოყენებით Arduino Uno– ს გამოყენებით: 6 ნაბიჯი

წვრილმანი || როგორ შევქმნათ ობობა რობოტი, რომლის კონტროლიც შესაძლებელია სმარტფონის გამოყენებით Arduino Uno– ს საშუალებით: ობობის რობოტის შექმნისას, თქვენ შეგიძლიათ გაიგოთ ბევრი რამ რობოტიკის შესახებ. რობოტების დამზადების მსგავსად არის გასართობი და რთული. ამ ვიდეოში ჩვენ ვაჩვენებთ თუ როგორ უნდა გავაკეთოთ ობობა რობოტი, რომლის გამოყენებაც ჩვენ შეგვიძლია ჩვენი სმარტფონის გამოყენებით (ანდროი

ნერვული ქსელი პლანეტარიუმის გამოყენებით პითონის, ელექტრონისა და კერასის გამოყენებით: 8 ნაბიჯი

ნერვული ქსელის პლანეტარიუმი პითონის, ელექტრონისა და კერასის გამოყენებით: ამ სასწავლო ინსტრუქციაში მე გაჩვენებთ როგორ დავწერე ავტომატური 3D პლანეტარიუმის გენერატორი პითონისა და ელექტრონის გამოყენებით. ზემოთ მოყვანილი ვიდეო აჩვენებს პროგრამის გენერირებულ ერთ – ერთ შემთხვევით პლანეტარიუმს. ** შენიშვნა: ეს პროგრამა არავითარ შემთხვევაში არ არის სრულყოფილი და ზოგიერთ ადგილას

3-ღერძიანი აქსელერომეტრი, ADXL345 ჟოლოს პიტონის გამოყენებით პითონის გამოყენებით: 6 ნაბიჯი

3-ღერძიანი ამაჩქარებელი, ADXL345 ჟოლოს პიტონის გამოყენებით: ფიქრი გაჯეტზე, რომელსაც შეუძლია შეამოწმოს ის წერტილი, რომლისკენაც თქვენი Offroader გადახრილია. არ იქნება ეს სასიამოვნო იმ შემთხვევაში, როდესაც ვიღაც მორგებულია, როდესაც არსებობს გადატრიალების შესაძლებლობა? ცხადია დიახ. მართალი იქნებოდა

როგორ გავაკეთოთ დრონი Arduino UNO– ს გამოყენებით გააკეთეთ ოთხკუთხედი მიკროკონტროლის გამოყენებით: 8 ნაბიჯი (სურათებით)

როგორ გავაკეთოთ დრონი Arduino UNO– ს გამოყენებით გააკეთეთ ოთხკუთხედი მიკროკონტროლერის გამოყენებით: შესავალი ეწვიეთ ჩემს Youtube არხს A თვითმფრინავი არის ძალიან ძვირი გაჯეტი (პროდუქტი) შესაძენად. ამ პოსტში მე ვაპირებ განხილვას, როგორ გავაკეთო ეს იაფად ?? და როგორ შეგიძლია გააკეთო ასეთი იაფად … ინდოეთში ყველა მასალა (ძრავა, ესკ

აშენება GNU/Linux დისტრიბუცია ჟოლოს Pi- სთვის Yocto პროექტის გამოყენებით: 6 ნაბიჯი

Raspberry Pi– სთვის GNU/Linux დისტრიბუციის შექმნა Yocto პროექტის გამოყენებით: Raspberry Pi არის ალბათ ყველაზე პოპულარული დაბალფასიანი ერთჯერადი კომპიუტერი ბაზარზე. ის ხშირად გამოიყენება ნივთების ინტერნეტში და სხვა ჩაშენებული პროექტებისთვის. რამდენიმე GNU/Linux დისტრიბუციას აქვს შესანიშნავი მხარდაჭერა Raspberry Pi– სთვის და არის კიდევ Mi