Სარჩევი:

- ავტორი John Day day@howwhatproduce.com.

- Public 2024-01-30 10:18.

- ბოლოს შეცვლილი 2025-06-01 06:09.

ამ ინსტრუქციის მიზანია გაჩვენოთ, თუ როგორ უნდა დაუკავშიროთ ავტომატურად და უსაფრთხოდ თქვენი Raspberry Pi- დან დისტანციურ ღრუბლოვან სერვერს (და პირიქით), რათა განახორციელოთ განახლებები და განახლებები და ა.შ. ამისათვის თქვენ იყენებთ SSH გასაღების წყვილებს, რომლებიც თავიდან აიცილოთ პაროლების დამახსოვრების აუცილებლობა და მოგაწოდოთ უფრო უსაფრთხო კავშირი.

(CAVEAT - ნუ ეცდებით ამას, თუ არ ხართ კომპეტენტური Linux ნებართვების კონფიგურაციაში, წინააღმდეგ შემთხვევაში თქვენ თქვენს სისტემებს უფრო დაუცველს გახდით ჰაკერების თავდასხმისგან.)

მოთხოვნები

1. ჟოლო Pi ბრძანების ხაზის ინტერფეისით (CLI), როგორც თქვენ ნახავთ Putty- ზე.

2. წვდომა ღრუბლოვან დისტანციურ სერვერზე, რომელსაც მასპინძლობს ამბობენ OVH ან DigitalOcean, CLI.

3. Windows ლეპტოპი ან კომპიუტერი დაყენებული Putty და PuttyGen.

ვარაუდები

1. თქვენ გაქვთ გარკვეული ცოდნა Linux ბრძანებების შესახებ

2. თქვენ შეგიძლიათ შეხვიდეთ თქვენს დისტანციურ სერვერზე ჩვეულებრივი სახელმძღვანელო პროცესების გამოყენებით, მაგ. FTP.

3. თქვენ გექნებათ წინასწარ დაინსტალირებული PuttyGen თქვენს Windows კომპიუტერზე

ნაბიჯები

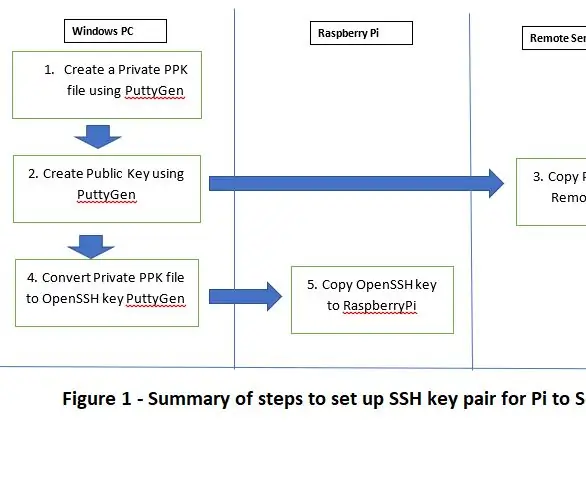

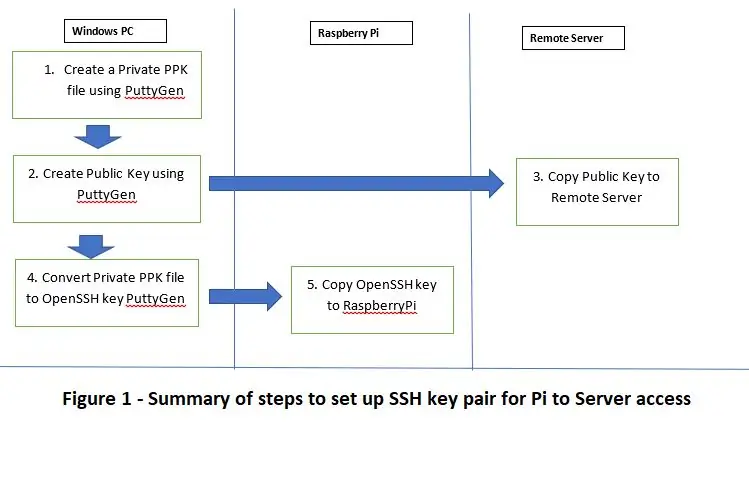

მოკლედ, იხილეთ სურათი 1

ა) თქვენს Windows კომპიუტერზე, შექმენით პირადი PPK ფაილი PuttyGen- ის გამოყენებით

ბ) თქვენს Windows კომპიუტერზე, შექმენით საჯარო PPK ფაილი PuttyGen- ის გამოყენებით (ეს ხდება ავტომატურად a ნაბიჯში)

ბ) თქვენს Windows კომპიუტერზე, დააკოპირეთ საჯარო გასაღები თქვენი Windows კომპიუტერიდან დისტანციურ ღრუბლოვან სერვერზე

დ) თქვენს Windows კომპიუტერზე გადააკეთეთ პირადი PPK ფაილი OpenSSH გასაღებად PuttyGen- ის გამოყენებით

ე) დააკოპირეთ OpenSSH გასაღები თქვენი Windows კომპიუტერიდან Raspberry Pi- ში

ვ) შეამოწმეთ წვდომა და ფაილის გადაცემა Raspberry Pi- დან თქვენს დისტანციურ სერვერზე

ნაბიჯი 1: ა) შექმენით პირადი PPK ფაილი, ბ) შექმენით საჯარო გასაღები და გ) დააკოპირეთ იგი დისტანციურ სერვერზე

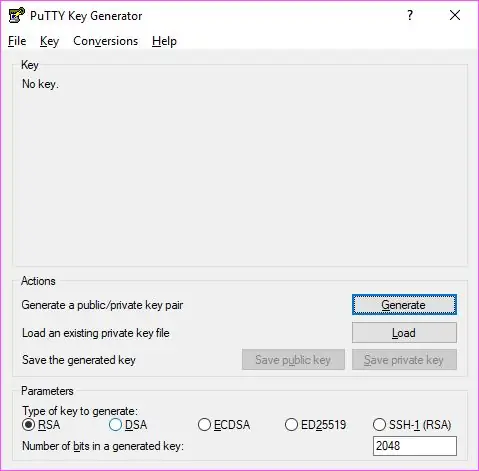

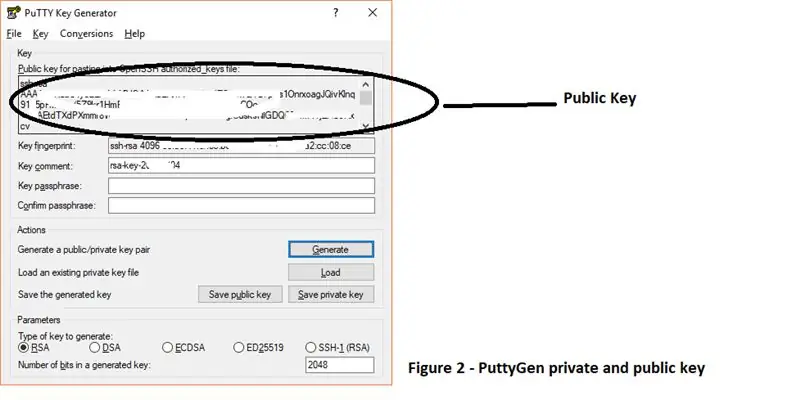

პირადი PPK ფაილის შესაქმნელად, გახსენით PuttyGen თქვენს Windows კომპიუტერზე. თქვენ შეგიძლიათ შეხვიდეთ PuttyGen- ზე მარჯვენა ღილაკით, Windows- ის ამოცანების პანელზე არსებული putty ხატზე. PuttyGen მენიუდან აირჩიეთ გასაღები, შემდეგ შექმენით გასაღების წყვილი, შეარჩიეთ ვარიანტი SSH2 -RSA გასაღები. თქვენ მოგეთხოვებათ დააყენოთ საიდუმლო ფრაზა, როდესაც შექმნით კერძო გასაღებს, ხოლო თუ თქვენ დააყენებთ მას, თქვენ მოგეთხოვებათ ეს მომავალი ოპერაციების დროს. შეინახეთ პირადი გასაღები სადმე უსაფრთხოდ თქვენს Windows კომპიუტერზე. შემდეგ თქვენ იხილავთ საჯარო გასაღებს ფანჯრის ფანჯარაში, როგორც ეს ნაჩვენებია ფიგურა 2 -ში.

შემდეგი, მოდით გადავიტანოთ საჯარო გასაღები დისტანციურ ღრუბლოვან სერვერზე. გახსენით Putty სესია დისტანციური ღრუბლის სერვერზე Putty გამოყენებით. ვთქვათ, თქვენ შესული ხართ, როგორც დისტანციური მომხმარებელი 1, შემდეგ გააკეთეთ შემდეგი დისტანციური ღრუბლოვანი სერვერის CLI- ზე

cd /home /remoteuser1 (თუ უკვე არ არის) mkdir.ssh

nano.ssh/author_keys (თქვენ ნახავთ ცარიელ ეკრანს - ჩასვით ფიგურაში ნაჩვენები საჯარო გასაღები, შემდეგ შეინახეთ და დახურეთ ეს ფაილი)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

ნაბიჯი 2: დ) გადააკეთეთ პირადი PPK ფაილი OpenSSH გასაღებად და ე) დააკოპირეთ იგი Raspberry Pi- ში

პირადი გასაღების OpenSSH- ზე გადასაყვანად გახსენით PuttyGen და შემდეგ გახსენით პირადი გასაღები, რომელიც ადრე შექმენით - გადადით მენიუში კონვერტაციის ვარიანტზე, შემდეგ შეარჩიეთ OpenSSH გასაღების ექსპორტი - დარწმუნდით, რომ თქვენს მიერ შექმნილ ფაილს აქვს ფაილის.key. შეინახეთ იგი სადმე უსაფრთხოდ, შემდეგ გახსენით ბოთლის სესია თქვენი Raspberry Pi- ში შესასვლელად. დააკოპირეთ ძირითადი ფაილი სახლის დირექტორიაში Raspberry Pi იმ მომხმარებლის ანგარიშზე, რომელიც თქვენ გამოიყენეთ Raspberry Pi- ზე შესასვლელად. თქვით, რომ გასაღები ეწოდება pitobot.key, შემდეგ მიჰყევით ამ ნაბიჯებს:

cd /home /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

ახლა თქვენ მზად ხართ შეამოწმოთ წარმატებულია თუ არა თქვენი ინსტალაცია - კიდევ ერთხელ, ეს კეთდება Pi- სგან. დაიმახსოვრეთ, remoteuser1 არის ანგარიში დისტანციურ ღრუბლოვან სერვერზე, რომლის საშინაო კატალოგში თქვენ შეინახეთ საჯარო გასაღები, ხოლო ipaddress არის დისტანციური ღრუბლოვანი სერვერის ipaddress.

ჯერ Raspberry Pi- დან, მოდით შეხვიდეთ დისტანციურ ღრუბლოვან სერვერზე Putty- ს გამოყენებით. ჩაწერეთ შემდეგი ბრძანებები Raspberry PI CLI- ზე. (თუ თქვენ დააყენეთ საიდუმლო ფრაზა, როდესაც შექმენით პირადი გასაღები, თქვენ ამას მოგთხოვთ ახლა.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

ამით თქვენ შეხვალთ დისტანციური ღრუბლოვანი სერვერის CLI- ში, დისტანციური მომხმარებლების სახლის დირექტორიაში. აკრეფით 'გასვლა; თქვენ დაბრუნდებით თქვენი Raspberry Pi- ის CLI- ში.

შემდეგი, სცადეთ ფაილების გადატანა დისტანციური ღრუბლოვანი სერვერიდან Raspberry Pi- ზე. გამოიყენეთ შემდეგი ბრძანებები: (ისევ და ისევ, თუ თქვენ დააყენეთ პაროლი, როდესაც შექმენით პირადი გასაღები, თქვენ ამას მოგთხოვთ ახლა.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

ეს გადაიტანს ყველა ფაილს/var/www/html/საქაღალდედან დისტანციურ სერვერზე/home/pi/საქაღალდეში თქვენს Raspberry Pi- ზე. (მსხვილი ნაწლავი ძალიან მნიშვნელოვანია) თქვენ, რა თქმა უნდა, შეგიძლიათ შეცვალოთ ბრძანებების თანმიმდევრობა და გადაიტანოთ ფაილები Pi- დან დისტანციურ სერვერზე.

ნაბიჯი 3: უსაფრთხოების ზომები

მიუხედავად იმისა, რომ SSH გასაღების წყვილის მიდგომა აუმჯობესებს უსაფრთხოებას, გაითვალისწინეთ შემდეგი:

1. SSH გასაღებების წყვილების ჩართვისას თქვენ უნდა განიხილონ მომხმარებლების შესაძლებლობა დისტანციურ სერვერზე პირდაპირ შესასვლელად (თქვენ ასევე შეგიძლიათ თქვენს სერვერებზე წვდომა გასაღების წყვილი Putty- ზე Windows- ზე ერთი და იგივე გასაღების წყვილის გამოყენებით და ასევე შეგიძლიათ განიხილოთ გამორთვა შეხვიდეთ თქვენს პიზეც). ფრთხილად იყავით, თუ ამას აირჩევთ და არ მიიღოთ დიდი აფეთქების მიდგომა. ამისათვის თქვენ უნდა გამორთოთ რამდენიმე კონფიგურაცია ssh კონფიგურაციის ფაილში. იყავით ძალიან ფრთხილად ამის გაკეთება. ბრძანებებია

nano/etc/ssh/sshd_config

და ფაილის შიგნით განახორციელეთ შემდეგი ცვლილებები

პაროლი ავთენტიფიკაცია არა

გამოიყენეთ PAM ნომერი

შეინახეთ, გამოდით და შემდეგ გადატვირთეთ SSH systemctl გადატვირთეთ ssh (ეს არის Debian- ისთვის. ის შეიძლება განსხვავებული იყოს Linux- ის სხვადასხვა დისტრიბუციაში)

2) შეინახეთ ყველა თქვენი გასაღები უსაფრთხოდ წინააღმდეგ შემთხვევაში თქვენ რისკავთ მონაცემთა დარღვევას ან თქვენს სერვერებზე წვდომის არარსებობას. მე გირჩევთ შეინახოთ ისინი უსაფრთხო სარდაფში, როგორიცაა bitwarden.com და შეზღუდოთ მასზე წვდომა თქვენი წვდომის კონტროლის პოლიტიკის საშუალებით.

3) პაროლის გამოყენება აუმჯობესებს უსაფრთხოებას, მაგრამ ამან შეიძლება გაართულოს სამუშაოების ავტომატიზაცია და ა.შ. ამ და სხვა მახასიათებლების გამოყენების გადაწყვეტილება უნდა განისაზღვროს რისკის შეფასებით, მაგალითად, თუ თქვენ ამუშავებთ პერსონალურ მონაცემებს, მაშინ გჭირდებათ უფრო დიდი / პროპორციული კონტროლი.

გირჩევთ:

B- უსაფრთხო, პორტატული უსაფრთხო: 8 ნაბიჯი (სურათებით)

B-Safe, Portable Safe: *** 4 სექტემბერი 2019: მე ავტვირთე ყუთის ახალი 3D ფაილი. როგორც ჩანს, ჩემი საკეტი 10 მმ ძალიან მაღალი იყო კარგი დახურვისთვის *** პრობლემა წარმოიდგინეთ ეს: თქვენ იღვიძებთ ერთ დილით და ამინდი ნამდვილად კარგია. გსურთ სანაპიროზე წასვლა. იმიტომ, რომ არ

Raspberry Pi დესკტოპი: უსაფრთხო უთავო დაყენება ეკრანის გარეშე: 6 ნაბიჯი

Raspberry Pi Desktop: უსაფრთხო უთავო დაყენება ეკრანის გარეშე: თუ თქვენ კითხულობთ ამას, თქვენ ალბათ უკვე იცნობთ Raspberry Pi- ს. მე მაქვს რამდენიმე ასეთი გასაოცარი დაფა სახლის გარშემო სხვადასხვა პროექტების გასაშვებად. თუ გადახედავთ რომელიმე სახელმძღვანელოს, რომელიც გიჩვენებთ თუ როგორ უნდა დაიწყოთ Raspberry Pi

TCP/IP კავშირი GPRS– ით: როგორ გავაგზავნოთ მონაცემები სერვერზე SIM900A მოდულის გამოყენებით: 4 ნაბიჯი

TCP/IP კავშირი GPRS– ით: როგორ გავაგზავნოთ მონაცემები სერვერზე SIM900A მოდულის გამოყენებით: ამ tutorial– ში მე გეტყვით იმაზე, თუ როგორ უნდა გაგზავნოთ მონაცემები TCP სერვერზე sim900 მოდულის გამოყენებით. ასევე ჩვენ ვნახავთ, როგორ შეგვიძლია მივიღოთ მონაცემები სერვერიდან კლიენტზე (GSM მოდული)

OrangeBOX: OrangePI დაფუძნებული უსაფრთხო სარეზერვო შენახვის მოწყობილობა: 5 ნაბიჯი

OrangeBOX: OrangePI დაფუძნებული უსაფრთხო სარეზერვო შენახვის მოწყობილობა: OrangeBOX არის დისტანციური შენახვის ყოვლისმომცველი სარეზერვო ყუთი ნებისმიერი სერვერისთვის. თქვენი სერვერი შეიძლება იყოს ინფიცირებული, კორუმპირებული, წაშლილი და თქვენი ყველა მონაცემი კვლავ დაცულია OrangeBOX– ზე და ვის არ მოეწონება მისია, როგორც შეუძლებელი მისია, როგორც სარეზერვო მოწყობილობა

რამდენად ადვილია თქვენი Linux ყუთის სარეზერვო ასლი Rdiff- სარეზერვო საშუალებით: 9 ნაბიჯი

რამდენად ადვილია თქვენი Linux ყუთის სარეზერვო ასლი Rdiff- სარეზერვო საშუალებით: ეს ინსტრუქცია გაჩვენებთ როგორ გაუშვათ მარტივი სრული გამორჩეული სარეზერვო და აღდგენის სისტემა linux– ზე rdiff-backup და usb დისკის გამოყენებით